29 czerwca w Dzienniku Ustaw Rzeczypospolitej Polskiej opublikowane zostało rozporządzenie ministra cyfryzacji w sprawie minimalnych środków technicznych i organizacyjnych oraz metod, jakie przedsiębiorcy telekomunikacyjni są obowiązani stosować w celu zapewnienia bezpieczeństwa lub integralności sieci lub usług, kolokwialnie zwane „rozporządzeniem o sieci 5G”.

Rozporządzenie, stanowiące delegację obecnie obowiązującego Prawa telekomunikacyjnego, zawiera szereg zaleceń dotyczących bezpieczeństwa sieci i usług. Do bardziej konkretnych zapisów należy konieczność zdefiniowania elementów infrastruktury uznanych za „kluczowe”, ustanowienie zasad dostępu do niej i przypisanie za to odpowiedzialności.

Według szacunków GSMA, obecnie 3,8 mld osób korzysta z mobilnego internetu i w ciągu 5 lat liczba ta wzrośnie do 5 mld. Co piąte łącze realizowane będzie w sieci 5G. Transmisja danych w tym standardzie będzie gwałtownie rosnąć, nie tylko w telefonach i laptopach, ale też w urządzeniach IoT, takich jak na przykład elektroniczne zamki czy opaski monitorujące stan zdrowia. Tym samym zwiększać się będzie także liczba potencjalnych cyberzagrożeń – zarówno dla użytkowników indywidualnych, jak i dla firm.

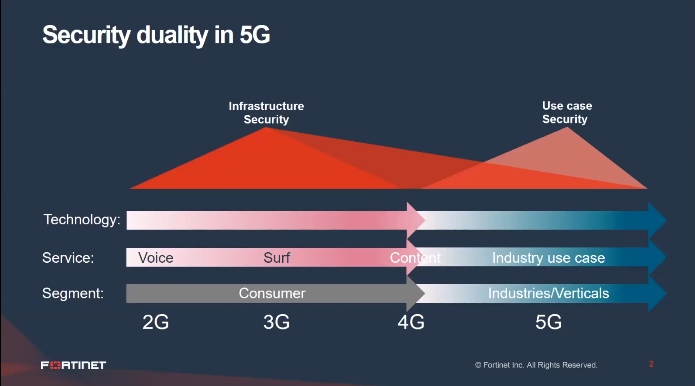

Porównując czwartą i piątą generację sieci mobilnych, eksperci Fortinet zwracają uwagę na dualizm bezpieczeństwa w przypadku sieci 5G, gdzie oprócz ochrony infrastruktury, kontentu, usług głosowych i transmisji danych w segmencie konsumenckim (w sieciach 4G), dochodzi zabezpieczanie usług świadczonych w ramach aplikacji przemysłowych.

Mobilna ewolucja to nie tylko korzyści, ale i nowe wyzwania w zakresie cyberbezpieczeństwa. Migracja do chmury, rozproszone architektury, zastosowania przemysłowe, modele wirtualnych operatorów MVNO, nowe technologie (warstwowanie sieci, 5G, M2M/IoT) – to czynniki, które wyznaczają nowe wektory ataków, powodują wzrost punktów potencjalnie narażonych na cyberataki oraz zwiększają ryzyko zagrożeń, takich jak:

- nieautoryzowany dostęp,

- wycieki danych,

- nadużycia,

- większa podatność na naruszenia bezpieczeństwa,

- wykorzystywanie botnetów/DDoS.

Większość MNO zdaje sobie sprawę z wyzwań związanych z zapewnieniem bezpieczeństwa zwirtualizowanej i konteneryzowanej infrastrukturze sieci (zwykle składającej się z komponentów pochodzących od różnych dostawców), której trzeba zapewnić pełną widoczność i funkcje wykrywania zagrożeń. Jednocześnie te wyzwania stwarzają im nowe możliwości. Operatorzy, odpowiadając za całą sieć, zajmują wyjątkową pozycję, dzięki której łatwo mogą wykrywać zagrożenia i powiązać je z lokalizacjami, urządzeniami i indywidualnymi użytkownikami. Broniąc się kompleksowo przed cyberzagrożeniami, mogą także oferować przedsiębiorstwom, dostawcom aplikacji, a nawet konsumentom usługi bezpieczeństwa jako wartość dodaną, co może im dawać pewną przewagę konkurencyjną na rynku.

Bezpieczeństwo w czasach transformacji cyfrowej nie jest wyborem, lecz koniecznością, a dla MNO, którzy chcą zarabiać na 5G, odpowiednie funkcje bezpieczeństwa będą miały kluczowe znaczenie.