Eksperci Cisco Talos zaobserwowali gwałtowny wzrost liczby ataków wykorzystujących technikę hidden text salting, określaną również jako zatruwanie. Polega ona na przesyłaniu ukrytych, szkodliwych treści w wiadomościach e-mail i wykorzystywaniu ich do celów phishingowych. Działanie to umożliwia obejście filtrów antyspamowych oraz systemów wykrywających złośliwe wiadomości. W efekcie rośnie liczba udanych ataków phishingowych oraz infekcji złośliwym oprogramowaniem.

Hidden text salting umożliwia obejście parserów e-mailowych, mylenie filtrów antyspamowych oraz unikanie systemów wykrywania zagrożeń opartych na słowach kluczowych. Polega ona na dodaniu do źródła HTML wiadomości znaków, które nie są widoczne gołym okiem. W tej metodzie wykorzystywane są elementy języka HTML (Hypertext Markup Language) oraz CSS (Cascading Style Sheets) do dodawania komentarzy i treści, które nie są widoczne dla ofiary po wyświetleniu wiadomości, ale mogą wpłynąć na skuteczność systemów detekcji zagrożeń.

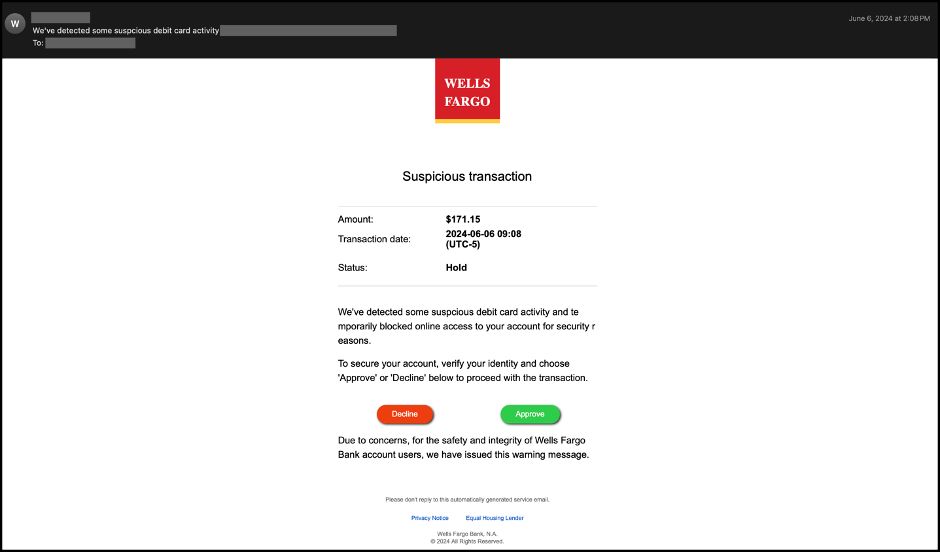

Dzięki technice Hidden text salting oszuści mogą ukrywać podejrzane słowa lub linki, które normalnie zostałyby zablokowane przez filtry. E-maile wydają się bezpieczne i wiarygodne, podczas gdy w rzeczywistości mogą zawierać złośliwe treści, np. linki phishingowe. Dodatkowo, technika ta może mylić systemy wykrywania języka.

W jednym z przypadków przeanalizowanych przez Cisco Talos phishingowy e-mail podszywał się pod znaną markę. Na pierwszy rzut oka wiadomość była napisana po angielsku, jednak analiza nagłówków ujawniła, że oryginalnie była sporządzona w języku francuskim. Informacja ta była ukryta w polu „LANG” nagłówka antyspamowego X-Forefront-Antispam-Report firmy Microsoft. Hidden text salting skutecznie zmylił mechanizmy wykrywania języka, co pozwoliło ominąć filtry antyspamowe opierające się na tej funkcjonalności.

Zdaniem ekspertów Cisco Talos, technika zatruwania jest również wykorzystywana w ramach HTML smuggling - metody pozwalającej na ukryte umieszczanie złośliwego kodu w e-mailu lub na stronie internetowej. Kod ten jest składany i wykonywany dopiero po stronie odbiorcy, co pozwala cyberprzestępcom ominąć standardowe zabezpieczenia.

„Wdrożenie zaawansowanych technik filtrowania oraz monitorowanie nietypowego formatowania i ukrytych elementów wizualnych pozwala skutecznie zidentyfikować próby obejścia filtrów tekstowych. W połączeniu z regularnym aktualizowaniem systemów ochrony oraz monitorowaniem podejrzanych aktywności, można znacznie zmniejszyć ryzyko związane z tą metodą ataków. Stanowi to istotny element w utrzymaniu bezpieczeństwa poczty elektronicznej i ochrony przed phishingiem”, radzą eksperci Cisco Talos.

Więcej informacji na blogu Cisco Talos.