Od czerwca do września 2020 roku analitycy firmy Barracuda zidentyfikowali ponad 3,5 miliona ataków typu spear-phishing, w tym ataki na ponad 1000 instytucji edukacyjnych, takich jak szkoły, uczelnie i uniwersytety. Hakerzy wykorzystują fakt, że wiele szkół i uczelni pracuje obecnie w trybie zdalnym a poczta e-mail wykorzystywana jest do bieżących kontaktów.

Analitycy Barracuda odkryli, że prawdopodobieństwo ataku na instytucję edukacyjną polegającego na włamaniu na biznesową pocztę e-mail (BEC - Business Email Compromise) jest ponad dwukrotnie większe niż w przypadku przeciętnej organizacji. W rzeczywistości ponad 1 na 4 ataki typu spear-phishing wymierzony w sektor edukacyjny były starannie przygotowanym atakiem BEC.

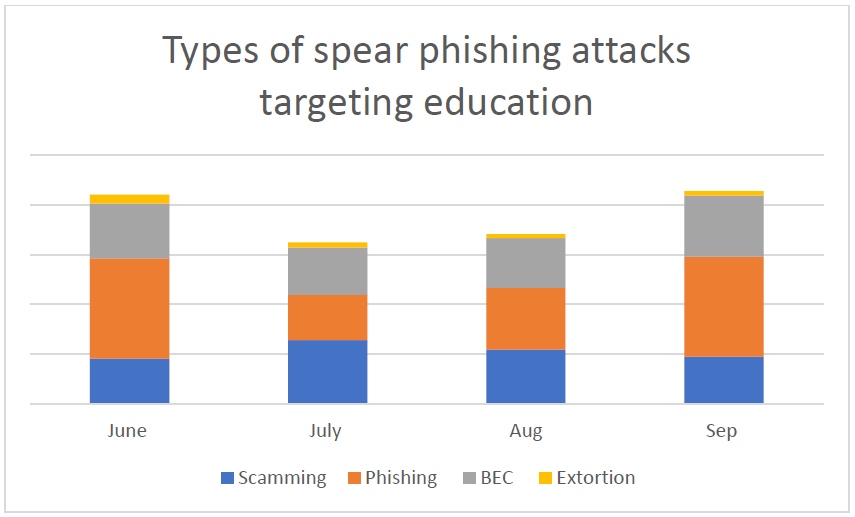

Spear phishing to spersonalizowany atak phishingowy ukierunkowany na określoną organizację lub osobę. Badania Barracuda pokazują, że w czasie wakacji nastąpił znaczny spadek liczby ataków typu spear phishing na sektor edukacji. Wyniósł on o 10 proc. do 14 proc. poniżej średniej, a liczba ataków znacznie wzrosła we wrześniu, po rozpoczęciu roku szkolnego. W lipcu i sierpniu dominowały oszustwa e-mailowe, które są mniej ukierunkowane i wysyłane w dużych ilościach.

Ataki ukierunkowane, takie jak phishing obejmujący podszywanie się pod usługi, były znacznie częstsze w ciągu roku szkolnego. W czerwcu i wrześniu tego typu ataki stanowiły prawie połowę wszystkich zagrożeń typu spear phishing skierowanych przeciwko szkołom (odpowiednio 47 proc. i 48 proc.). Liczba ta spadła o ponad połowę w lipcu, kiedy szkoły były nieczynne.

Analitycy Barracuda przeanalizowali również złośliwe wiadomości e-mail wysłane z potencjalnie zagrożonych kont wewnętrznych. Analiza łącznej liczby złośliwych wiadomości wysłanych do wszystkich organizacji, wykazała, że około 1 na 4 wykryte wiadomości wysłano z wewnętrznych kont e-mail. Odsetek ten był znacznie wyższy w sektorze edukacyjnym - 57 proc. szkodliwych wiadomości e-mail wysłano z kont wewnętrznych. Oznacza to, że z kont wewnętrznych w sektorze edukacyjnym wysłano więcej złośliwych wiadomości niż otrzymano. Te zagrożone konta są bardzo cenne dla cyberprzestępców ze względu na wysoki stopień zaufania do wiadomości e-mail wysyłanych z legalnych adresów, prze co stanowią doskonały punkt wyjścia do dalszych ataków.

Według analizy Barracuda, osoby atakujące wykorzystywały konta Gmail do przeprowadzania 86 proc. wszystkich ataków BEC wymierzonych w sektor edukacyjny. Zaobserwowano podobne trendy w przypadku ataków na organizacje, w których hakerzy preferują konta Gmail do przeprowadzania ataków BEC. Cyberprzestępcy wolą korzystać z dobrze znanych dostawców poczty e-mail, takich jak Gmail, ponieważ są one łatwe do zarejestrowania, bezpłatne i mają wyższą reputację odpowiednią do wysoce ukierunkowanych ataków BEC.

Atakujący dostosowują również swoje złośliwe adresy e-mail, używając terminów takich jak „dyrektor”, „kierownik działu”, „szkoła” i „prezes”, aby wyglądały i brzmiały bardziej przekonująco. Cyberprzestępcy tworzą ukierunkowane, odpowiednie tematy, które przyciągają uwagę ofiary i stworzyć wrażenie, że są pilne. Z obserwacji wynika, że tematami znacznej liczby ataków wykorzystujących COVID-19 było:

- NOWE AKTUALIZACJE COVID19,

- Kontynuacja aktualizacji Covid-19 już teraz,

- SZKOLNE SPOTKANIE COVID-19,

- Re: Bądź bezpieczny.