Zespół Cisco Talos odnotował nową falę ataków wymierzonych w instytucje w Polsce i Ukrainie, prowadzonych przez rosyjskojęzyczną grupę UAT-5647, znaną również jako RomCom.

Metoda działania grupy opiera się na wprowadzeniu złośliwego oprogramowania bezpośrednio do pamięci komputera. Tego rodzaju ataki, które polegają na załadowaniu złośliwego kodu do pamięci operacyjnej, mają na celu minimalizację śladów i zwiększenie szans na długotrwałe pozostanie w systemie ofiary.

Celem tych działań jest uzyskanie długoterminowego dostępu do danych oraz ich kradzież, co może prowadzić do poważnych konsekwencji dla bezpieczeństwa narodowego i stabilności instytucji w regionie.

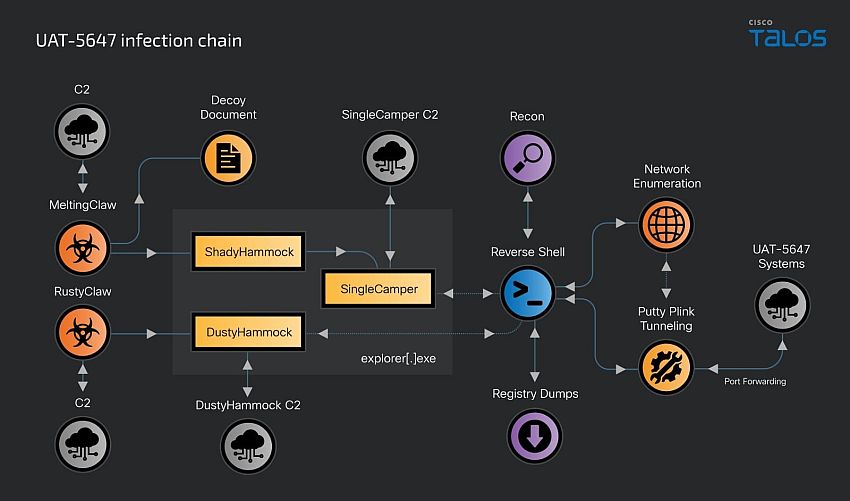

Łańcuch infekcji UAT-5647 rozpoczyna się od wiadomości spear-phishing, czyli spersonalizowanej wiadomości e-mail, która zawiera złośliwy załącznik lub link. Po jego otwarciu zainstalowane zostaje złośliwe oprogramowanie (downloader), które przygotowuje grunt pod dalszą infekcję i zapewnia trwały dostęp do systemu.

Następnie uruchamiane są dwa backdoory - DustyHammock i ShadyHammock, które umożliwiają atakującym nieautoryzowany dostęp do systemu, zwykle bez wiedzy użytkownika. DustyHammock to podstawowy komponent, który komunikuje się z serwerem atakujących i wykonuje ich polecenia. ShadyHammock pełni bardziej skomplikowaną rolę – aktywuje dodatkowe złośliwe oprogramowanie (SingleCamper) i może odbierać polecenia od innych złośliwych narzędzi, co daje atakującym większe możliwości kontrolowania zainfekowanego systemu.

Cisco Talos ocenia, że obecne działania UAT-5647 służą dwutorowej strategii – grupa dąży do uzyskania długoterminowego dostępu do systemów w celu eksfiltracji danych o znaczeniu strategicznym, a w późniejszym etapie może wdrażać oprogramowanie ransomware, dla korzyści finansowych i zakłócenia działań zaatakowanych systemów. Eksperci Cisco Talos zwracają uwagę na to, że grupa stosuje coraz bardziej zaawansowane techniki, używając różnych języków programowania, takich jak GoLang, C++, RUST i LUA, co potwierdzają także ostatnie raporty CERT-UA.

Ataki RomCom stanowią poważne zagrożenie zarówno dla instytucji ukraińskich, jak i polskich. Grupa agresywnie rozszerza swoje możliwości techniczne oraz infrastrukturę, co utrudnia obronę przed jej Cisco atakami. Grupa Cisco Talos zaleca wdrażanie zaawansowanych środków ochrony sieci oraz monitorowanie podejrzanych aktywności, aby zminimalizować ryzyko cyberataków na kluczowe instytucje w regionie.