Jedną z najpopularniejszych aplikacji do uzyskiwania dostępu do stacji roboczych i serwerów Windows jest protokół zdalnego pulpitu RDP (remote desktop protocol) firmy Microsoft, który cyberprzestępcy wykorzystują do przeprowadzania ataków typu brute-force. RDP służy do łączenia się ze zdalnym pulpitem komputera. Jest często używany zarówno przez telepracowników, jak i personel pomocy technicznej do rozwiązywania problemów.

W ostatnim czasie zaobserwowano wzrosty liczby tego rodzaju ataków na użytkowników logujących się do komputerów za pomocą protokołu RDP. Badacze bezpieczeństwa uważają, że powodem jest duża liczba ludzi pracująca z domu w czasie pandemii COVID-19. Ataki na konta przy użyciu protokołu RDP mają na celu przejmowanie korporacyjnych komputerów stacjonarnych i infiltrację firmowych sieci.

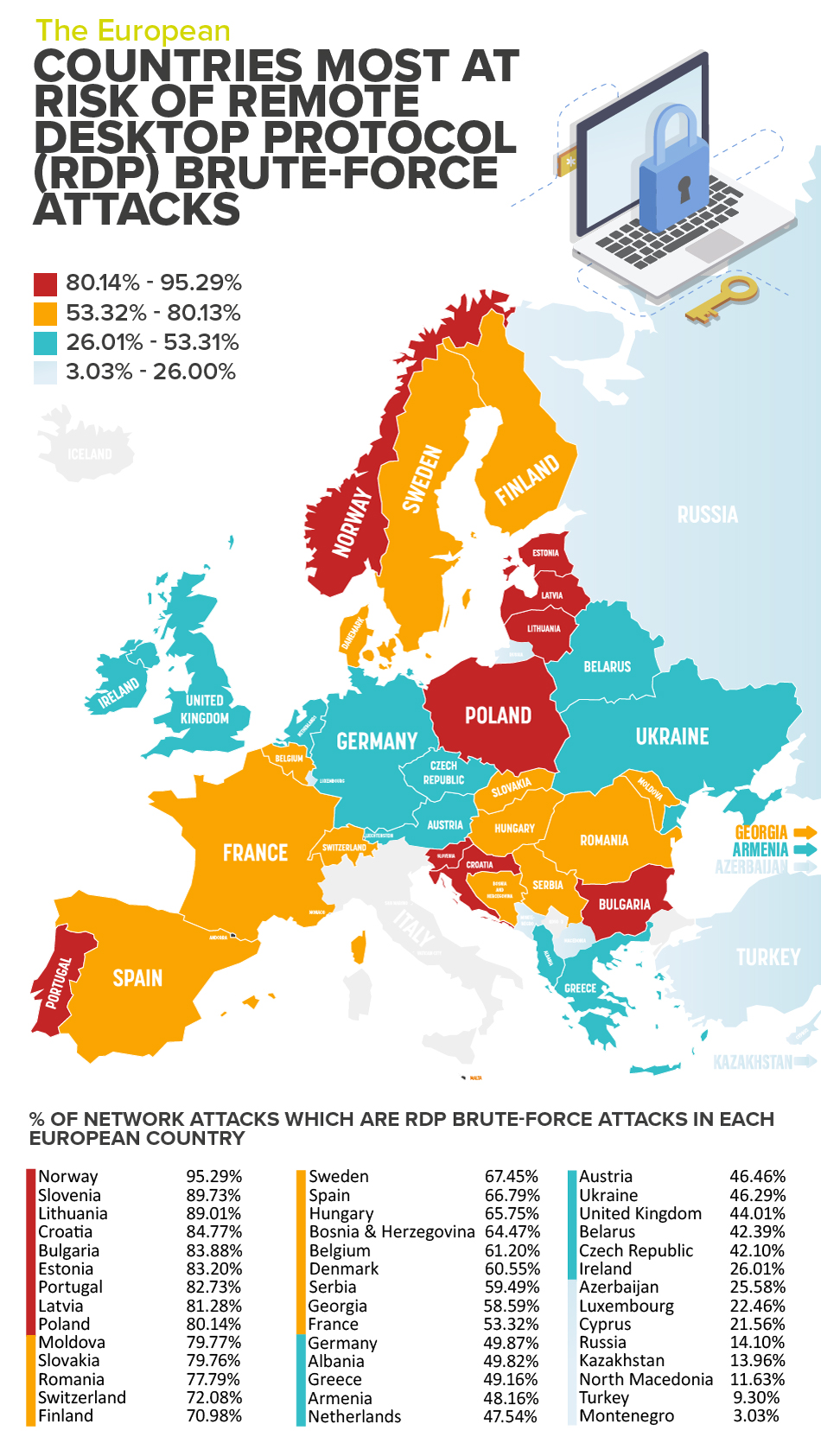

Firma Reboot Online, aby dowiedzieć się, które kraje europejskie są najbardziej zagrożone, przeanalizowała dane dotyczące ataków dokonywanych przy użyciu protokołu RDP, zebrane w sierpniu br. przez specjalistów firmy Kaspersky.

Analiza wykazała, że Norwegia jest największą ofiarą w Europie ataków typu brute-force RDP (95,29 proc. z sieciowych ataków). Na drugim miejscu jest Słowenia, gdzie 89,73 proc. wszystkich ataków sieciowych w tym kraju to ataki brute-force RDP. Na trzecim miejscu plasuje się Litwa, gdzie 89,01 proc. ataków sieciowych to ataki brute-force RDP.

Polska (80,14 proc. z ataków sieciowych to ataki brute-force RDP) będąca na 9. miejscu zamyka grupę europejskich krajów (Chorwacja, Bułgaria, Estonia, Portugalia i Łotwa), które doświadczają procentowo największej liczby ataków brute-force RDP (por. infografika poniżej).