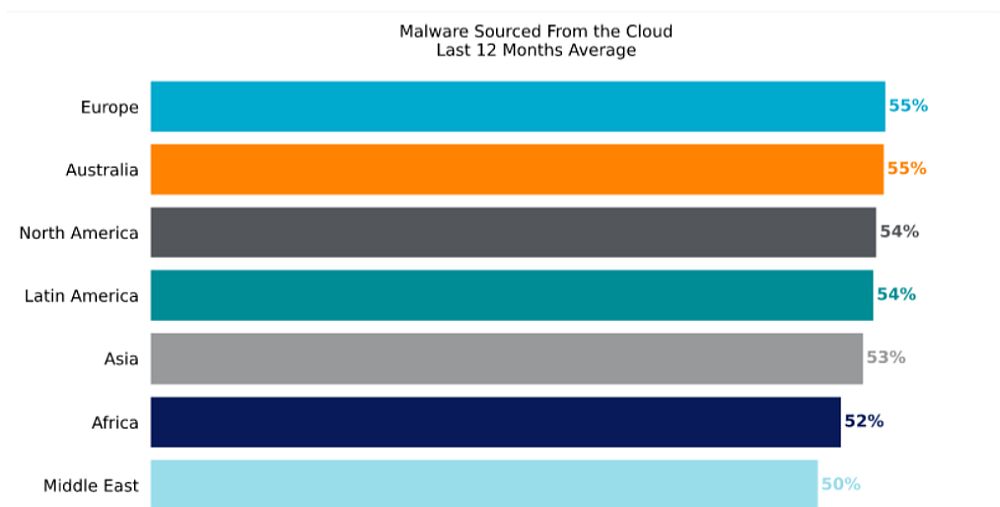

Europejskie firmy i instytucje, obok tych z Australii, są najczęściej wybierane przez cyberprzestępców jako cel ataku wynika z najnowszego raportu Netskope Threat Labs. Pomimo korzystania średnio z mniejszej liczby aplikacji w chmurze niż użytkownicy na całym świecie, europejskie przedsiębiorstwa i instytucje są odbiorcami większej liczby złośliwego oprogramowania pochodzącego z chmury niż inne rynki. Wieloetapowe systemy złośliwego oprogramowania, takie jak Guloader, są najbardziej rozpowszechnione w Europie.

Liczba pobrań złośliwego oprogramowania w Europie spadła w ciągu ostatniego roku, osiągając najniższy poziom w drugiej połowie 2023 r. Jednak od lutego 2024 r. odnotowano stały wzrost, a od maja 2024 r. Europa znajduje się na czele globalnej średniej pobrań złośliwego oprogramowania. Niewłaściwe korzystanie z aplikacji w chmurze pozwala złośliwemu oprogramowaniu pozostać niezauważonym w wielu organizacjach, unikając kontroli bezpieczeństwa opartych na standardowych narzędziach, takich jak listy blokowania domen, lub takich, które nie sprawdzają całego ruchu w chmurze.

– Musimy zdawać sobie sprawę, że obecnie w Europie trwa nie tylko wojna za naszą wschodnią granicą ale także w cyfrowym świecie. Cyberprzestępcy atakują nie tylko dla zysku, ale także motywowani politycznie chcą wpłynąć na przebieg ważnych wydarzeń. Coraz częściej cyberataki są przeprowadzane poprzez aplikacje z chmury, z których korzysta każdy – komentuje cytowany w komunikacie prasowym Michał Borowiecki, dyr. Netskope na Polskę i Europę Wschodnią.

Europa wykazuje zdecydowaną preferencję dla aplikacji Microsoft, przy czym Microsoft OneDrive (52 proc.), SharePoint (33 proc.), Teams (24 proc.) i Outlook (20 proc.) to cztery najczęściej używane aplikacje chmurowe w regionie. Cyberprzestępcy zdają sobie sprawę z tej popularności i w rezultacie OneDrive i SharePoint (również usługa udostępniania plików używana przez Teams) są głównymi źródłami pobierania złośliwego oprogramowania w Europie. Github znalazł się na trzecim miejscu pod względem liczby pobrań złośliwego oprogramowania, ponieważ atakujący chcieli wykorzystać programistów pobierających kody w celu przyspieszenia swojej pracy.

Wśród najbardziej rozpowszechnionych grup złośliwego oprogramowania atakujących ofiary w Europie był downloader Guloader, trojan pierwszego stopnia wykorzystywany przez atakujących do uzyskania uprawnień przed dostarczeniem dalszego złośliwego oprogramowania, w tym infostealerów i trojanów. Złośliwe oprogramowanie drugiego stopnia jest często przechowywane w zaufanych aplikacjach do przechowywania danych w chmurze, takich jak OneDrive i SharePoint, ponieważ niczego niepodejrzewający użytkownicy mają zaufanie do tych znanych aplikacji. Trojan zdalnego dostępu Remcos i infostealer AgentTesla również znalazły się w czołówce najpopularniejszych grup złośliwego oprogramowania w Europie i są często wykorzystywane w połączeniu z Guloaderem.

Aby przeciwdziałać potencjalnym zagrożeniom, eksperci Netskope Threat Labs zalecają stosowanie następujących najlepszych praktyk:

- kontrola wszystkich pobieranych plików HTTP i HTTPS, w tym całego ruchu internetowego i w chmurze;

- upewnienie się, że typy plików wysokiego ryzyka, takie jak pliki wykonywalne i archiwa, są dokładnie sprawdzane przy użyciu kombinacji analizy statycznej i dynamicznej przed pobraniem,

- konfiguracja polityk w celu blokowania pobierania i wysyłania z aplikacji i instancji, które nie są używane w organizacji, aby zmniejszyć obszar ryzyka tylko do tych aplikacji oraz instancji, które są niezbędne dla firmy i zminimalizować ryzyko przypadkowego lub celowego narażenia danych przez osoby z wewnątrz lub wykorzystania przez atakujących,

- korzystanie z systemu zapobiegania włamaniom (IPS), który może identyfikować i blokować złośliwe wzorce ruchu, takie jak ruch poleceń i kontroli związany z popularnym złośliwym oprogramowaniem,

- korzystanie z technologii RBI (Remote Browser Isolation) w celu zapewnienia dodatkowej ochrony, gdy istnieje potrzeba odwiedzenia stron internetowych, które należą do kategorii, które mogą stanowić większe ryzyko, takich jak nowo obserwowane i nowo zarejestrowane domeny.

Netskope Threat Labs opiera swoje badania na zanonimizowanych danych zebranych od ponad 3 tys. europejskich klientów Netskope.